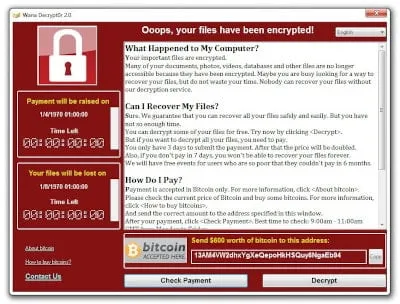

De epidemie van virussen die bestanden versleutelen en vervolgens geld afpersen van gebruikers is al wereldwijd gegaan. Een van de eerste was het WannaCry virus, uitgebracht in 2017. Na dit virus zijn er veel varianten ontstaan. Wat als jouw bestanden zijn aangetast door een ransomware-virus?

Er wordt geld gevraagd om bestanden te ontsleutelen, maar het is maar de vraag of na betaling dit ook echt gaat gebeuren. Zelf de versleuteling verwijderen van de bestanden gaat je niet lukken.

Hebben software ontwerpers een oplossing voor het probleem? Wat kan Microsoft bijvoorbeeld aanbieden? Het antwoord is NIETS.

De meest effectieve optie is om de SQL Server database te herstellen vanuit de laatste backup. Echter, wat als de server niet hersteld kon worden vanuit de backup? Wat te doen als de ransomware ook de backup versleutelt?

Ransomware Virus Fout

Virussen verspreiden door verschillende fouten in programma’s, besturingssystemen en door social engineering. Echter, de virussen zelf zijn programma’s en zij hebben ook fouten en verborgen kwetsbaarheden. Welke kwetsbaarheid of kwetsbaarheden hebben ransomware virussen?

Het virus moet de maximale hoeveelheid bestanden snel versleutelen. Voor kleine bestanden, zoals Excel, Word, PowerPoint, Project, AutoCAD, CorelDRAW en andere databestanden, is het versleutelingsproces snel. Honderden en duizenden bestanden worden versleuteld direct na infectie. Maar, wat gebeurt er als een virus een groot bestand tegenkomt, zoals, bijvoorbeeld, een FoxPro of een Microsoft Access database? In dit geval versleutelt het virus meestal alleen het begin van het bestand en gaat het verder naar de volgende in de folder of op de schijf.

Deze nuance geeft de gebruikers een beetje hoop. Microsoft SQL Servers slaan gegevens in bestanden op met MDF en NDF extensies. De grootte van deze bestanden zijn indrukwekkend: Gigabytes en terabytes. Voor hun opslag worden grote schijfopslagen gebruikt, meestal gebaseerd op RAID controllers. Elk bestand begint met een kleine header, gevolgd door grote hoeveelheden onderhoudsinformatie voor snelle toegang tot de bestanden, onderhoudsinformatie die de gebruikersgegevens beschrijft, en dergelijke.

In de meeste gevallen versleutelt het virus het grootste deel van de onderhoudsgegevens in de MDF en NDF bestanden. Desondanks blijven de daadwerkelijke pagina’s met gegevens in het bestand ongecodeerd.

Indirecte SQL Server Dataherstel

Als er data is, hoe kunnen we het dan lezen? Hoe kunnen we alle pagina’s en datablokken samenvoegen als de onderhoudsinformatie niet langer beschikbaar is door een virusaanval? Geavanceerde instrumenten zijn nodig om een niet-triviale taak op te lossen.

Daarom is de volgende stap om een instrument te zoeken (hulpprogramma, dienst, of een andere methode) die gegevens in MDF en NDF bestanden kan analyseren; Het herstellend hulpprogramma kan dit doen voor beschadigde Microsoft SQL server databases. Ze lossen vergelijkbare problemen op onder dezelfde initiële condities wanneer een deel van de databasebestand ontbreekt of beschadigd is.

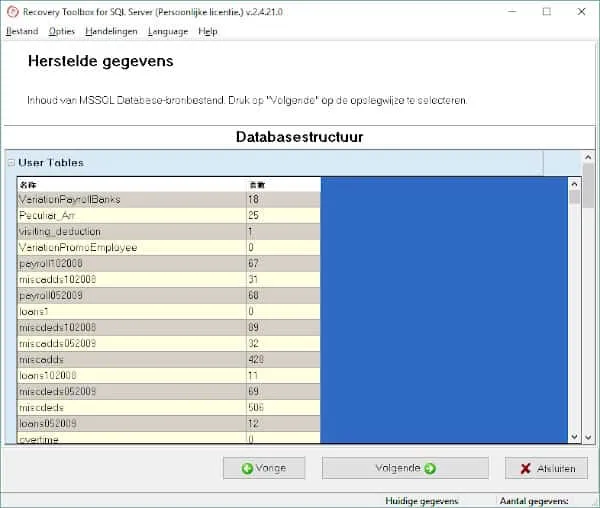

Het meest toegankelijke en simpele hulpprogramma voor deze doeleinden is Recovery Toolbox for SQL Server (https://sql.recoverytoolbox.com/nl/).

Recovery Toolbox for SQL Server is meer dan 10 jaar geleden ontwikkeld en herstelt gegevens vanuit de allereerste versies van Microsoft SQL Server (6.5, 7.0, 2000) tot en met de meest recente (2017, 2019).

Hoe SQL Server database te herstellen na de Ransomware Virus aanval

Aangezien Recovery Toolbox for SQL Server is ontwikkeld voor slechts één doel (het herstellen van beschadigde Microsoft SQL Server databases), bevat het een minimale hoeveelheid instellingen. Het hulpprogramma is gemaakt in de vorm van een stap-voor-stap assistent, en bij iedere stap voert de gebruiker simpele acties uit:

- Selecteer het versleutelde MDF bestand

- Kies een herstelmethode en locatie om de herstelde data op te slaan

- Selecteer de data die opgeslagen moet worden

- Start het dataherstel en back-up

Bij de eerste stap leest en analyseert het hulpprogramma de versleutelde SQL server database over een lange periode; dit is de meest cruciale stap in de bediening van het programma. Hoe groter de grootte van het bronbestand en hoe complexer de gegevens, hoe langer het programma runt bij deze stap. Als er een krachtige server aanwezig is, kan het een dag in beslag nemen om door de bestanden te gaan met een grootte van 1-5 Tb.

Alles wat hersteld is van het versleutelde MDF bestand wordt getoond aan de gebruiker in de vorm van handige tabellen en lijsten in Recovery Toolbox for SQL Server. De gebruiker kan surfen door pagina’s met gegevens, tabellen, gebruiker gedefinieerde functies, en procedures.

Als het versleutelde MDF bestand succesvol is geanalyseerd, zijn de lijsten en tabellen op de 2e pagina van het programma niet leeg. Anders is er niets te zien en is het is niet nodig te betalen in dit geval, aangezien de DEMO versie van Recovery Toolbox for SQL Server gratis is.

Als de analyse van de versleutelde bestanden succesvol was, moet u kiezen hoe de data op te slaan:

- Als SQL scripts in veel aparte bestanden

- Anders, exporteer gegevens naar een nieuwe Microsoft SQL Server database

Attentie: Wanneer u een SQL Server database herstelt na een ransomware virusaanval, is er een kans dat u een deel van de gegevens verliest; ook kan de integriteit van de gegevens worden aangetast. Als gevolg hiervan zullen Primaire sleutels en Externe sleutels hoogstwaarschijnlijk niet werken; Dit wordt openbaar gemaakt in het stadium van het uitvoeren van SQL-scripts met Primaire sleutels en/of Externe sleutels nadat de data al is geïmporteerd in de database. Scripts met Primaire sleutels en/of Externe sleutels zijn niet geëxecuteerd of zijn geëxecuteerd met fouten.

De volgorde van de executie van SQL-scripts bij het exporteren van data naar een nieuwe database:

Deze volgorde van scripts wordt gepresenteerd in de Install.bat bestand, welke Recovery Toolbox for SQL Server opslaat in de folder met alle andere SQL-scripts. Voer simpelweg dit bestand uit met de noodzakelijke parameters (Servernaam, Databasenaam, Gebruikersnaam en Wachtwoord) in de opdrachtregel. U zou eventueel dit script meerdere keren moeten runnen om de data het meest volledig in de database te importeren.

Als een ransomware virus uw SQL Server Database heeft versleuteld, dan kunt u proberen de gegevens te herstellen zonder betaling. Om dit te doen, moet u:

- Gegevens herstellen vanuit backup

- Gegevens selecteren van .MDF/.NDF bestanden met gebruik van Recovery Toolbox for SQL Server als SQL-scripts

- Gegevens importeren van SQL-scripts naar een nieuwe SQL Server database.